Regla 3-2-1 de Copias de Seguridad: Cómo Aplicarla Paso a Paso para No Perder tus Datos

Qué Hacer

- Identifica tus datos críticos: documentos legales, facturación, fotos, bases de datos y configuraciones clave.

- Implementa tres copias reales: original + backup local + backup externo/offsite.

- Usa al menos dos medios distintos (por ejemplo, disco externo y nube con versionado).

- Automatiza las copias para evitar depender de recordatorios manuales.

- Cifra los respaldos para proteger información sensible si se pierde o roba un dispositivo.

- Mantén una copia desconectada u offline para resistir ransomware.

- Define política de retención (diaria, semanal, mensual) según criticidad del dato.

- Realiza pruebas de restauración periódicas y documenta resultados.

- Restringe permisos de borrado en repositorios de backup y activa MFA en cuentas de administración.

- Revisa cada trimestre tu estrategia 3-2-1 y ajusta capacidad, costes y tiempos de recuperación.

Consejos de Prevención

- No confíes en una sola copia en la nube como estrategia completa de respaldo.

- Evita tener todas las copias conectadas permanentemente a la misma red.

- Configura alertas automáticas de fallos de backup para actuar el mismo día.

- Aplica el principio de mínimo privilegio en servidores y cuentas de copia.

- Habilita autenticación multifactor en paneles de backup y proveedores cloud.

- Usa versionado para recuperar archivos borrados o cifrados por error.

- Etiqueta y rota discos externos con calendario claro y ubicación segura.

- Mantén actualizado el software de backup para corregir vulnerabilidades.

- Documenta el procedimiento de recuperación para que no dependa de una sola persona.

- Incluye backups de configuraciones, no solo de archivos de usuario.

- Si eres pyme, separa entorno de producción y repositorio de backup en redes distintas.

- Recuerda: backup sin prueba de restauración es solo una suposición.

Ruta temática

Siguiente paso recomendado

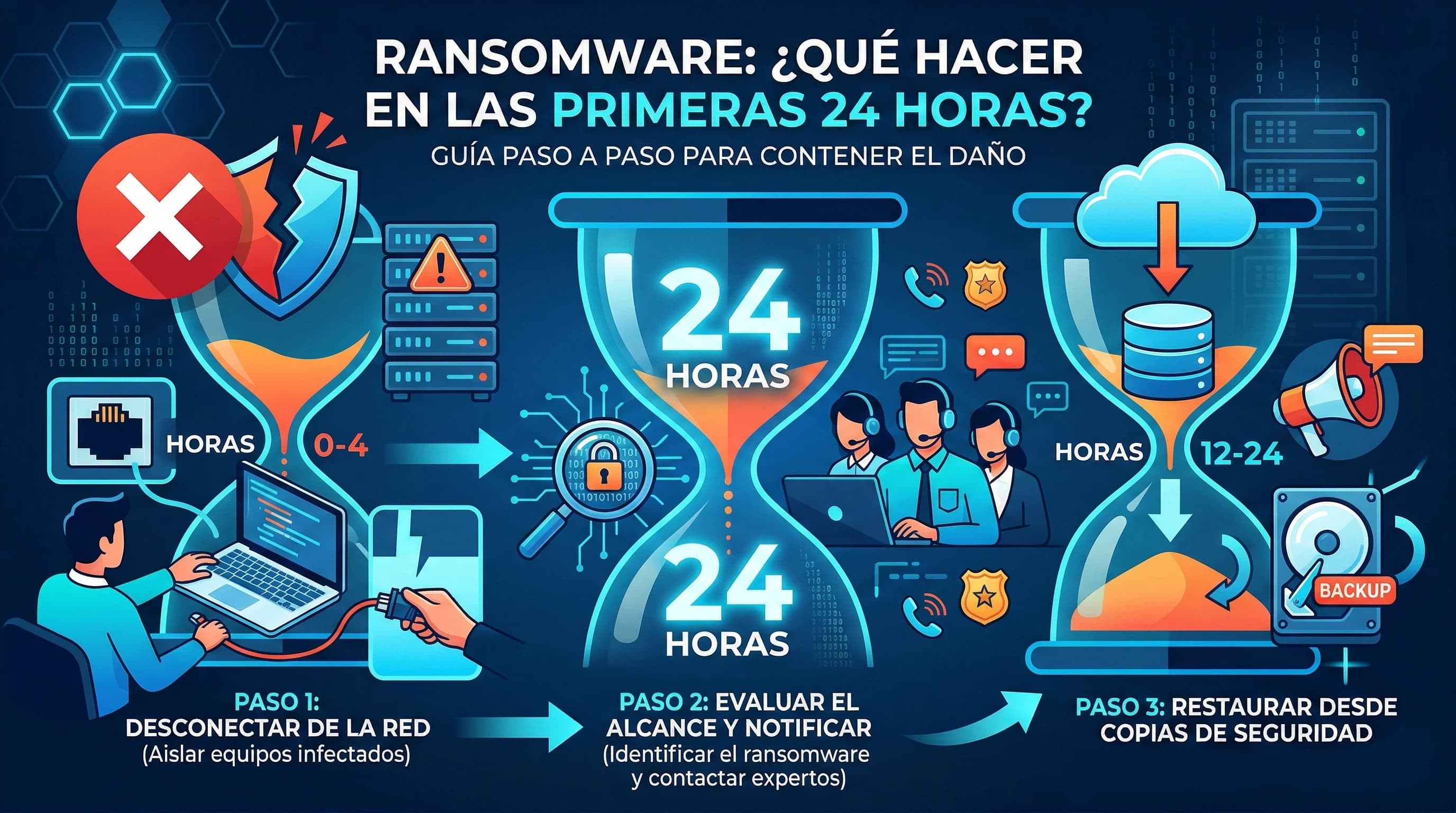

Ransomware: Qué Hacer en las Primeras 24 Horas para Contener el Daño

Un ataque de ransomware puede paralizar tu actividad en minutos: archivos cifrados, sistemas caídos y presión para pagar un rescate. En las primeras 24 horas, cada decisión cuenta. Actuar con un plan claro puede marcar la diferencia entre una recuperación controlada y una crisis mayor. En esta guía aprenderás qué hacer paso a paso para contener el incidente, proteger evidencia, reducir impacto y empezar una recuperación segura sin improvisaciones.

Leer artículo completo →Módulo relacionado

Plan de continuidad del negocio y recuperación ante desastres

Descubre cómo los planes de continuidad y recuperación ante desastres protegen las operaciones empresariales y cómo integrar la seguridad de la información en ellos.

Entradas Relacionadas

Qué Hacer Si Pierdes el Móvil: Guía de Emergencia para Proteger tus Datos

Perder el móvil no solo es incómodo: puede convertirse en una emergencia de seguridad. En tu teléfono hay acceso a banca, correo, redes sociales, fotos, documentos y códigos de verificación. Si cae en manos equivocadas, el impacto puede ir mucho más allá del dispositivo. En esta guía práctica verás qué hacer en los primeros minutos, cómo bloquear el terminal de forma remota, cómo proteger tus cuentas y qué pasos seguir para recuperar el control sin perder tiempo.

Passkeys: Qué Son, Cómo Funcionan y Cómo Activarlas para Dejar Atrás las Contraseñas

Las passkeys se están convirtiendo en el nuevo estándar de acceso seguro a cuentas, reemplazando gradualmente las contraseñas tradicionales. Grandes plataformas como Google, Apple, Microsoft, Amazon y servicios bancarios ya las están adoptando porque reducen drásticamente el riesgo de phishing, robo de credenciales y reutilización de contraseñas. En esta guía entenderás qué son, por qué son más seguras y cómo activarlas paso a paso en tus cuentas más importantes.

Ransomware: Qué Hacer en las Primeras 24 Horas para Contener el Daño

Un ataque de ransomware puede paralizar tu actividad en minutos: archivos cifrados, sistemas caídos y presión para pagar un rescate. En las primeras 24 horas, cada decisión cuenta. Actuar con un plan claro puede marcar la diferencia entre una recuperación controlada y una crisis mayor. En esta guía aprenderás qué hacer paso a paso para contener el incidente, proteger evidencia, reducir impacto y empezar una recuperación segura sin improvisaciones.