Tema de aprendizaje

Higiene Digital

Pequeños gestos —actualizar apps, revisar permisos, gestionar conexiones Wi-Fi— marcan la diferencia entre un dispositivo seguro y uno expuesto. Esta colección reúne los artículos más prácticos sobre rutinas de higiene digital.

Artículos sobre Higiene Digital

Cómo Crear Contraseñas Seguras y Memorables: Guía Completa para Proteger tus Cuentas

Las contraseñas son la primera línea de defensa en la seguridad digital. Sin embargo, muchas personas siguen usando combinaciones débiles o difíciles de recordar. En este artículo, aprenderás a crear contraseñas seguras, fáciles de recordar y prácticas para el día a día.

29 de Enero, 2025

Gestores de Contraseñas: ¿Son Realmente Seguros? Pros, Contras y Recomendaciones

En un mundo digital donde gestionamos decenas de cuentas, recordar contraseñas únicas y seguras es un reto. Los gestores de contraseñas ofrecen una solución eficiente al almacenar y generar credenciales protegidas, pero ¿qué tan seguros son realmente? En este artículo, exploramos su funcionamiento, ventajas, riesgos y las mejores opciones disponibles en 2025.

29 de Enero, 2025

Los Errores Más Comunes en Ciberseguridad y Cómo Evitarlos

Las amenazas cibernéticas crecen cada día, y muchos ataques ocurren debido a errores humanos evitables. En este artículo, conocerás los errores más comunes en ciberseguridad y cómo puedes prevenirlos para mantener segura tu información personal y profesional.

29 de Enero, 2025

Cómo Saber Si un Enlace Es Seguro Antes de Hacer Clic: Guía Completa

Los enlaces maliciosos pueden dirigirte a sitios fraudulentos, robar tu información personal o infectar tu dispositivo con malware. Antes de hacer clic, es fundamental verificar su seguridad. En este artículo, descubrirás los mejores métodos para identificar enlaces sospechosos y evitar ataques de phishing.

29 de Enero, 2025

Qué Información Personal No Deberías Compartir en Internet y Cómo Proteger tu Privacidad

Internet facilita la comunicación y el acceso a la información, pero también representa riesgos para tu privacidad si compartes datos personales sin precaución. Divulgar cierta información puede exponerte a fraudes, robos de identidad o ataques cibernéticos. En esta guía, aprenderás qué información no debes compartir y cómo mantener tu seguridad digital.

29 de Enero, 2025

Importancia de las Actualizaciones de Software: Seguridad, Rendimiento y Protección

Las actualizaciones de software no solo agregan nuevas funciones, sino que también corrigen vulnerabilidades de seguridad críticas que pueden ser explotadas por ciberdelincuentes. Mantener tus dispositivos y programas al día es fundamental para proteger tu información personal y empresarial, mejorar el rendimiento del sistema y garantizar la compatibilidad con nuevas tecnologías. Sin embargo, muchas personas posponen estas actualizaciones, poniendo en riesgo su seguridad digital. En este artículo, descubrirás por qué es vital actualizar tu software, qué tipos de actualizaciones existen y cómo gestionarlas de manera eficiente.

11 de Febrero, 2025

Por Qué Deberías Desactivar el Wi-Fi de tu Móvil al Salir de Casa: Beneficios y Seguridad

Muchas personas dejan el Wi-Fi de su móvil encendido todo el tiempo, sin darse cuenta de los riesgos que esto puede implicar. Aunque pueda parecer inofensivo, mantener el Wi-Fi activado fuera de casa puede comprometer tu privacidad y seguridad digital, además de afectar la duración de la batería de tu dispositivo. En este artículo, exploramos las razones clave para apagar el Wi-Fi cuando estás fuera y cómo hacerlo de manera eficiente para mejorar tu protección en línea y optimizar el rendimiento de tu móvil.

11 de Febrero, 2025

Cómo Usar Wi-Fi Pública de Forma Segura: Protege tus Datos y Privacidad

Las redes Wi-Fi públicas son una gran comodidad, pero también representan un riesgo considerable para la seguridad de tus datos. Los ciberdelincuentes pueden interceptar conexiones en estas redes para robar información personal o instalar malware en tus dispositivos. En este artículo, te explicamos cómo minimizar los riesgos al conectarte a redes Wi-Fi públicas y proteger tu información de posibles ataques.

11 de Febrero, 2025

Cómo Proteger tu Cuenta de Netflix, Spotify y Otros Servicios de Streaming de Hackeos

Los servicios de streaming como Netflix, Spotify, Disney+ y Amazon Prime Video son parte esencial del entretenimiento digital. Sin embargo, estas cuentas pueden ser vulnerables a hackeos y accesos no autorizados si no se toman medidas de seguridad adecuadas. En este artículo, aprenderás cómo proteger tus cuentas de streaming y evitar que sean comprometidas por ciberdelincuentes.

29 de Enero, 2025

Cómo Evitar el Autocompletado de Contraseñas en Dispositivos Públicos o Prestados de Forma Segura

El autocompletado de contraseñas es una función útil que mejora la comodidad al iniciar sesión en diferentes servicios. Sin embargo, en dispositivos públicos o prestados, puede convertirse en un riesgo grave para la seguridad de tus credenciales. En este artículo, exploramos los peligros del autocompletado en entornos no seguros y cómo configurar correctamente tus dispositivos para evitar filtraciones de información personal.

12 de Febrero, 2025

Por Qué Desactivar el NFC del Móvil Cuando No lo Vas a Usar: Seguridad y Privacidad

El NFC (Near Field Communication) es una tecnología útil que permite pagos sin contacto, intercambio de datos y conexión rápida con otros dispositivos. Sin embargo, mantener el NFC activado todo el tiempo puede representar riesgos de seguridad y privacidad. Aunque es cómodo para realizar transacciones o emparejar dispositivos, también puede ser explotado por ciberdelincuentes para acceder a información personal sin que el usuario lo perciba. En este artículo, exploramos las razones por las que deberías desactivar el NFC de tu móvil cuando no lo necesites, los riesgos de dejarlo activo y cómo hacerlo de manera segura.

12 de Febrero, 2025

¿Cómo Saber si Espían tus Conversaciones en WhatsApp y Otras Apps de Mensajería? Señales de Alerta y Protección

La privacidad en la mensajería móvil es una de las mayores preocupaciones en la era digital. WhatsApp y otras aplicaciones de mensajería pueden ser vulnerables a ataques y accesos no autorizados. Si sospechas que alguien está espiando tus conversaciones, es crucial conocer las señales de alerta y tomar medidas de protección. En este artículo, te explicamos cómo detectar si están espiando tus chats y cómo reforzar tu seguridad, incluyendo técnicas avanzadas como aplicaciones espejo y otros métodos de monitoreo no autorizados.

12 de Febrero, 2025

Qué Hacer Si un Estafador Usa tu Nombre y Foto para Fraudes en Redes Sociales

Imagina que un amigo te envía un mensaje diciendo que alguien está usando tu foto y tu nombre para estafar a otras personas en redes sociales. Es una situación preocupante, pero hay pasos concretos que puedes seguir para detener el fraude y proteger tu identidad. En este artículo, te explicamos cómo actuar, qué derechos tienes y cómo prevenir futuros incidentes para evitar que se repita esta situación.

17 de Febrero, 2025

Cómo Identificar un Perfil Falso en LinkedIn y Evitar Estafas Profesionales

LinkedIn es una de las plataformas más utilizadas para el networking profesional, pero también se ha convertido en un objetivo para estafadores que crean perfiles falsos con el fin de engañar a los usuarios. En este artículo, te enseñaremos a identificar estos perfiles fraudulentos, reconocer señales de alerta y protegerte de posibles estafas en el ámbito laboral y profesional.

17 de Febrero, 2025

El Peligro de las Aplicaciones que Prometen Mostrar Quién Visita tu Perfil en Redes Sociales

Muchos usuarios sienten curiosidad por saber quién visita sus perfiles en redes sociales, lo que ha llevado al auge de aplicaciones que prometen revelar esta información. Sin embargo, la mayoría de estas apps no solo son fraudulentas, sino que también representan un grave riesgo para tu privacidad y seguridad. En este artículo, te explicamos por qué debes evitarlas y qué hacer si ya descargaste una de ellas.

17 de Febrero, 2025

¿Tu Contraseña Ha Sido Filtrada? Aprende a Verificarlo y Protegerte

Las filtraciones de contraseñas son más comunes de lo que pensamos y pueden poner en riesgo nuestra información personal. Afortunadamente, existen herramientas como 'Have I Been Pwned' que permiten verificar si nuestras credenciales han sido comprometidas. En este artículo, te explicamos cómo detectar si tu contraseña ha sido filtrada y qué pasos tomar para proteger tus cuentas de manera efectiva.

17 de Febrero, 2025

Cómo Detectar una Llamada Telefónica Fraudulenta y Protegerte

Las estafas telefónicas han aumentado en los últimos años, y los ciberdelincuentes usan diversas técnicas para engañar a sus víctimas. Desde llamadas que suplantan identidades hasta falsas ofertas y amenazas, es crucial aprender a reconocerlas y saber cómo actuar. En este artículo, te explicamos cómo detectar una llamada fraudulenta y qué medidas tomar para evitar ser víctima de estos engaños.

17 de Febrero, 2025

Qué Hacer Si un Enlace en WhatsApp Se Reenvía Automáticamente a tus Contactos

Si alguna vez has recibido un enlace sospechoso en WhatsApp y, sin darte cuenta, se ha reenviado automáticamente a tus contactos, es probable que tu cuenta haya sido comprometida por malware o ingeniería social. En este artículo, te explicamos por qué sucede esto, cómo detenerlo y qué medidas tomar para proteger tu seguridad digital de manera efectiva.

17 de Febrero, 2025

¿Por Qué No Deberías Guardar tus Credenciales en el Navegador? Riesgos y Alternativas Seguras

Los navegadores modernos ofrecen la opción de guardar contraseñas para facilitar el acceso a sitios web sin tener que recordarlas. Sin embargo, esta práctica puede comprometer tu seguridad digital. En este artículo, te explicamos por qué no es recomendable almacenar credenciales en el navegador, los riesgos asociados y las mejores alternativas para gestionar contraseñas de manera segura.

18 de Febrero, 2025

Cómo Evitar el Robo de Información en Unidades USB Usadas en Oficinas

Las unidades USB siguen siendo una herramienta común en entornos laborales, pero también representan un gran riesgo de seguridad. Desde la pérdida de información sensible hasta la instalación de malware, las memorias USB pueden ser un canal de ataques cibernéticos. En este artículo, te enseñamos cómo proteger tu información y evitar el robo de datos al usar dispositivos USB en la oficina.

24 de Febrero, 2025

Cómo Saber Si un USB Tiene Malware Antes de Conectarlo a tu PC

Las unidades USB pueden ser una gran herramienta de almacenamiento, pero también representan un alto riesgo de seguridad si están infectadas con malware. Conectar un USB comprometido a tu computadora puede provocar robo de datos, instalación de virus o incluso el bloqueo total del sistema. En este artículo, te mostramos cómo detectar amenazas antes de conectar un USB a tu PC y proteger tu información.

24 de Febrero, 2025

Cómo los Ataques de Phishing se Vuelven Más Sofisticados a Través de Apps Falsas

Los ataques de phishing han evolucionado y ahora se presentan en forma de aplicaciones falsas que imitan apps legítimas. Estas aplicaciones fraudulentas engañan a los usuarios para que ingresen sus credenciales en interfaces idénticas a las originales, permitiendo que los ciberdelincuentes roben información sensible. En este artículo, exploraremos cómo los atacantes están utilizando estas técnicas avanzadas, qué señales pueden ayudarte a detectar una app fraudulenta y qué medidas puedes tomar para evitar ser víctima de estos engaños.

1 de Marzo, 2025

Por Qué Es Importante Revisar Reseñas y Calificaciones Antes de Descargar una App

Las reseñas y calificaciones en tiendas de aplicaciones pueden ayudarte a identificar software malicioso, evitar fraudes y garantizar una mejor experiencia de usuario. En este artículo, exploraremos la importancia de revisar estos aspectos antes de instalar una app y cómo interpretar la información disponible para tomar decisiones seguras.

2 de Marzo, 2025

Cómo Funcionan los Ataques de ‘Juice Jacking’ y Dónde Pueden Ocurrir

Los ataques de ‘Juice Jacking’ ocurren cuando ciberdelincuentes manipulan estaciones de carga USB en lugares públicos como aeropuertos, cafeterías, hoteles, centros comerciales e incluso vehículos de transporte compartido, para robar datos o instalar malware en los dispositivos conectados. En este artículo, te explicamos cómo funcionan estos ataques, qué riesgos representan y cómo puedes protegerte.

2 de Marzo, 2025

Passkeys: Qué Son, Cómo Funcionan y Cómo Activarlas para Dejar Atrás las Contraseñas

Las passkeys se están convirtiendo en el nuevo estándar de acceso seguro a cuentas, reemplazando gradualmente las contraseñas tradicionales. Grandes plataformas como Google, Apple, Microsoft, Amazon y servicios bancarios ya las están adoptando porque reducen drásticamente el riesgo de phishing, robo de credenciales y reutilización de contraseñas. En esta guía entenderás qué son, por qué son más seguras y cómo activarlas paso a paso en tus cuentas más importantes.

20 de Febrero, 2026

Estafas en Wallapop y Marketplace: Cómo Detectarlas y Evitar Perder Dinero

Comprar y vender por internet es cómodo, pero también se ha convertido en uno de los escenarios favoritos para estafadores. En Wallapop, Facebook Marketplace y plataformas similares se repiten patrones como pagos fuera de la app, falsos comprobantes, enlaces de mensajería fraudulenta y suplantación de compradores o vendedores. En esta guía verás las señales clave para detectar fraudes antes de pagar o enviar un producto.

20 de Febrero, 2026

Estafa de Alquiler Vacacional Falso: Cómo Detectarla y Evitar Perder Dinero

Las estafas de alquiler vacacional falso aumentan cada temporada. Los ciberdelincuentes publican anuncios muy atractivos en portales y redes sociales, piden una señal rápida para 'reservar' y desaparecen tras el pago. También reutilizan fotos de viviendas reales y suplantan a propietarios legítimos para parecer creíbles. En esta guía verás cómo identificar señales de fraude antes de reservar y qué hacer si ya has enviado dinero.

20 de Febrero, 2026

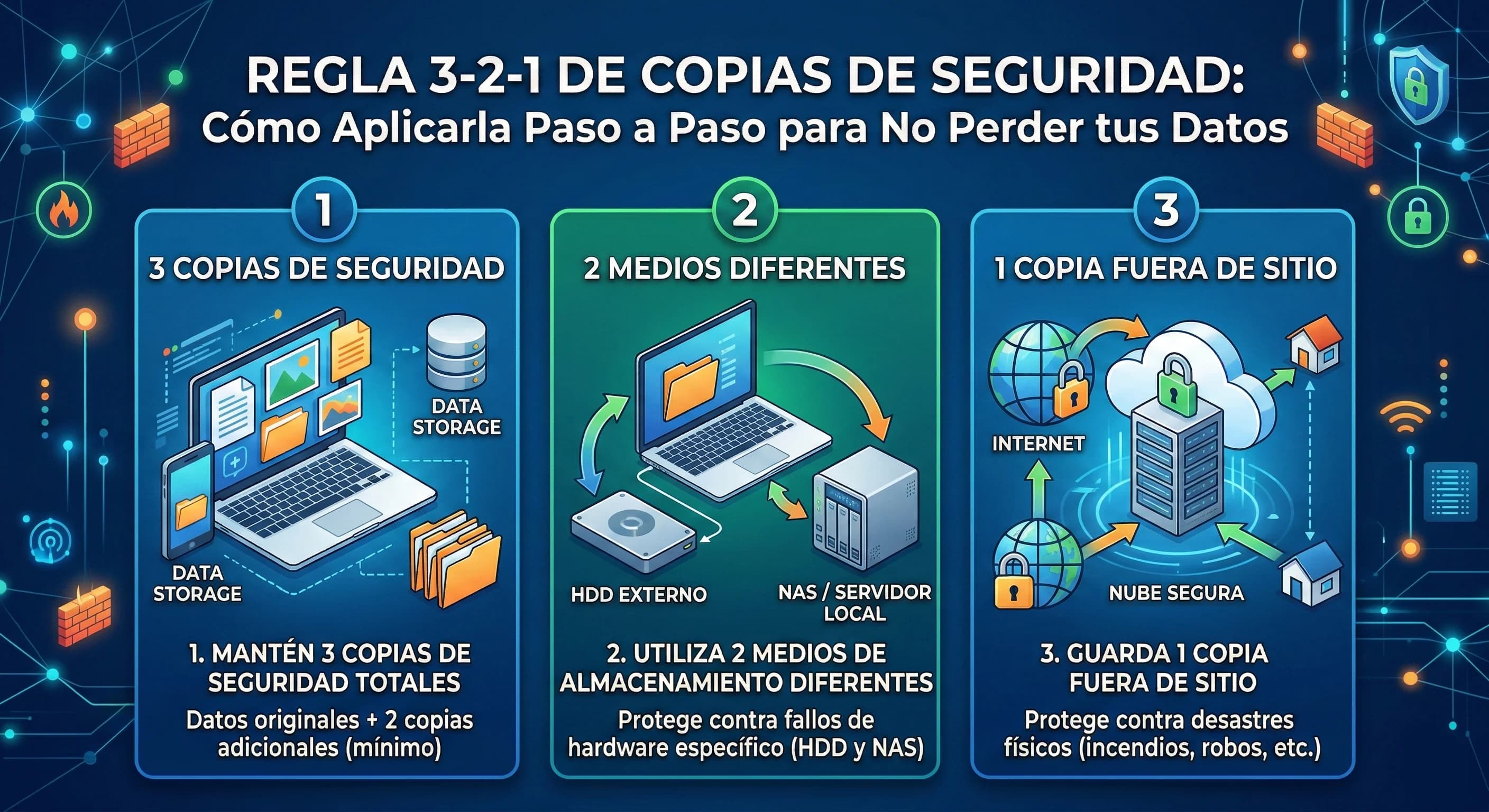

Regla 3-2-1 de Copias de Seguridad: Cómo Aplicarla Paso a Paso para No Perder tus Datos

Perder archivos importantes por ransomware, fallos de disco, errores humanos o robos de dispositivos es más común de lo que parece. La regla 3-2-1 es una estrategia simple y probada para reducir drásticamente ese riesgo: tener 3 copias de tus datos, en 2 medios distintos y 1 copia fuera de tu ubicación principal. En esta guía aprenderás cómo implementarla sin complicaciones, tanto en casa como en una pyme, para poder recuperar tu información cuando realmente lo necesites.

26 de Febrero, 2026

Qué Hacer Si Pierdes el Móvil: Guía de Emergencia para Proteger tus Datos

Perder el móvil no solo es incómodo: puede convertirse en una emergencia de seguridad. En tu teléfono hay acceso a banca, correo, redes sociales, fotos, documentos y códigos de verificación. Si cae en manos equivocadas, el impacto puede ir mucho más allá del dispositivo. En esta guía práctica verás qué hacer en los primeros minutos, cómo bloquear el terminal de forma remota, cómo proteger tus cuentas y qué pasos seguir para recuperar el control sin perder tiempo.

13 de Marzo, 2026