Ransomware: Qué Hacer en las Primeras 24 Horas para Contener el Daño

Qué Hacer

- Desconecta inmediatamente de la red cualquier equipo sospechoso para frenar propagación.

- Activa un canal de crisis interno y define una persona responsable de coordinar decisiones.

- No pagues el rescate ni negocies sin asesoramiento técnico y legal especializado.

- Preserva evidencia del incidente: notas de rescate, capturas, logs y cronología de eventos.

- Haz inventario rápido de impacto: sistemas críticos, usuarios afectados y estado de backups.

- Rota credenciales privilegiadas y fuerza cambio de contraseñas en cuentas sensibles.

- Aísla segmentos de red y deshabilita temporalmente accesos remotos no esenciales.

- Recupera por fases desde copias limpias, validando integridad antes de poner en producción.

- Documenta todo lo realizado para facilitar auditoría, denuncia y mejora del plan.

- Comunica a clientes o usuarios solo información confirmada, evitando especulación o pánico.

Consejos de Prevención

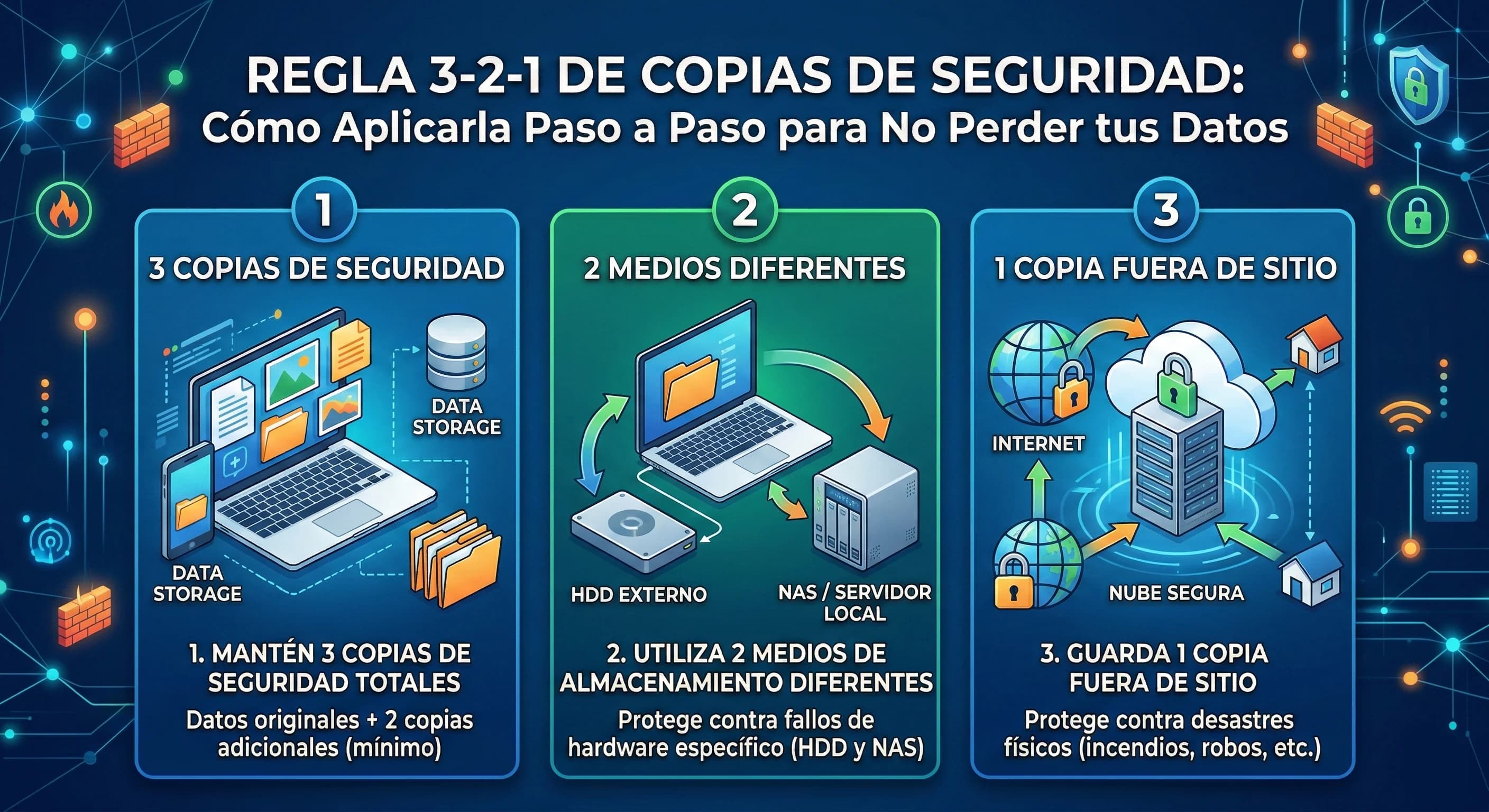

- Implementa la regla 3-2-1 de copias de seguridad y prueba restauraciones con frecuencia.

- Segmenta red y limita privilegios administrativos para reducir movimiento lateral.

- Mantén sistemas y aplicaciones parcheados, especialmente servicios expuestos a internet.

- Desactiva macros inseguras y restringe ejecución de scripts en endpoints de usuario.

- Aplica autenticación multifactor en correo, VPN, paneles administrativos y acceso remoto.

- Usa EDR/antivirus con detección de comportamiento y alertas tempranas de cifrado masivo.

- Forma al personal con simulaciones de phishing y protocolo claro de reporte de incidentes.

- Revisa periódicamente cuentas de servicio, credenciales antiguas y accesos huérfanos.

- Define un plan de respuesta a incidentes con roles, contactos y pasos por prioridad.

- Mantén una lista actualizada de proveedores críticos para coordinar soporte en crisis.

- Monitorea logs de autenticación y actividad anómala para detectar intrusiones tempranas.

- Realiza ejercicios de mesa cada trimestre para entrenar decisiones en las primeras 24 horas.

Ruta temática

Siguiente paso recomendado

Regla 3-2-1 de Copias de Seguridad: Cómo Aplicarla Paso a Paso para No Perder tus Datos

Perder archivos importantes por ransomware, fallos de disco, errores humanos o robos de dispositivos es más común de lo que parece. La regla 3-2-1 es una estrategia simple y probada para reducir drásticamente ese riesgo: tener 3 copias de tus datos, en 2 medios distintos y 1 copia fuera de tu ubicación principal. En esta guía aprenderás cómo implementarla sin complicaciones, tanto en casa como en una pyme, para poder recuperar tu información cuando realmente lo necesites.

Leer artículo completo →Módulo relacionado

Gestión de incidentes empresariales de seguridad

Aprende a gestionar el ciclo de vida de un incidente de seguridad, los roles involucrados y cómo implementar mejoras tras un incidente.

Entradas Relacionadas

Qué Hacer Si Tu Cuenta de Email Ha Sido Hackeada: Guía Completa de Recuperación

Descubrir que tu cuenta de correo electrónico ha sido hackeada puede ser una experiencia aterradora. Tu email es la llave maestra de tu vida digital: desde redes sociales hasta cuentas bancarias, todo está conectado a él. Si un atacante obtiene acceso, puede cambiar contraseñas, robar información sensible, suplantar tu identidad y acceder a tus cuentas más importantes. En este artículo, te explicamos paso a paso qué hacer si sospechas que tu email ha sido comprometido, cómo recuperar el control y cómo protegerte para evitar futuros ataques.

Qué Hacer Si Pierdes el Móvil: Guía de Emergencia para Proteger tus Datos

Perder el móvil no solo es incómodo: puede convertirse en una emergencia de seguridad. En tu teléfono hay acceso a banca, correo, redes sociales, fotos, documentos y códigos de verificación. Si cae en manos equivocadas, el impacto puede ir mucho más allá del dispositivo. En esta guía práctica verás qué hacer en los primeros minutos, cómo bloquear el terminal de forma remota, cómo proteger tus cuentas y qué pasos seguir para recuperar el control sin perder tiempo.

Regla 3-2-1 de Copias de Seguridad: Cómo Aplicarla Paso a Paso para No Perder tus Datos

Perder archivos importantes por ransomware, fallos de disco, errores humanos o robos de dispositivos es más común de lo que parece. La regla 3-2-1 es una estrategia simple y probada para reducir drásticamente ese riesgo: tener 3 copias de tus datos, en 2 medios distintos y 1 copia fuera de tu ubicación principal. En esta guía aprenderás cómo implementarla sin complicaciones, tanto en casa como en una pyme, para poder recuperar tu información cuando realmente lo necesites.