Qué Hacer Si Tu Cuenta de Email Ha Sido Hackeada: Guía Completa de Recuperación

Señales de Advertencia

Recibes Notificaciones de Cambios No Autorizados

Si recibes alertas sobre cambios de contraseña, modificaciones en la configuración de seguridad o intentos de inicio de sesión desde ubicaciones desconocidas que no realizaste, es una señal clara de que alguien está intentando acceder o ya ha accedido a tu cuenta.

Tus Contactos Reciben Emails Extraños de Tu Cuenta

Si amigos, familiares o colegas te informan que recibieron correos sospechosos desde tu cuenta (phishing, solicitudes de dinero, enlaces maliciosos), es muy probable que tu email haya sido comprometido y esté siendo usado para propagar ataques.

Correos Enviados que No Reconoces

Si al revisar tu bandeja de 'Enviados' encuentras mensajes que no escribiste, especialmente aquellos con enlaces sospechosos o solicitudes de dinero, tu cuenta está siendo utilizada por un atacante para enviar spam o phishing.

No Puedes Iniciar Sesión con Tu Contraseña Habitual

Si tu contraseña deja de funcionar y no la has cambiado recientemente, es posible que un atacante haya modificado tus credenciales para bloquearte el acceso mientras usa tu cuenta para actividades maliciosas.

Cambios en la Configuración de Tu Cuenta

Si notas que se han agregado direcciones de email de recuperación que no reconoces, se han creado filtros o reglas de redirección automática, o tu firma de email ha sido modificada, esto indica que alguien más está controlando tu cuenta.

Actividad Sospechosa en Otras Cuentas Vinculadas

Si empiezas a notar intentos de inicio de sesión no autorizados o cambios en cuentas vinculadas a tu email (redes sociales, banca online, servicios de streaming), es probable que el atacante esté usando tu email comprometido para acceder a otras plataformas.

Qué Hacer

- Cambia Tu Contraseña Inmediatamente: Usa un dispositivo seguro y crea una contraseña fuerte, única y diferente a las anteriores. Si no puedes acceder, usa las opciones de recuperación del proveedor.

- Activa la Autenticación en Dos Pasos: Configura 2FA usando una app de autenticación (Google Authenticator, Authy) o una llave física de seguridad. Evita usar SMS si es posible, ya que son vulnerables a SIM swapping.

- Revisa y Actualiza la Información de Recuperación: Verifica que los emails alternativos y números de teléfono de recuperación sean correctos y elimina cualquiera que no reconozcas.

- Examina la Configuración de Tu Cuenta: Busca reglas de filtrado y redirección que puedan estar enviando copias de tus emails a direcciones desconocidas. Elimina cualquier configuración sospechosa.

- Revoca Acceso a Aplicaciones de Terceros: Ve a la sección de seguridad de tu cuenta y revoca permisos a apps y servicios que no reconozcas o que ya no uses.

- Revisa tu Bandeja de Enviados y Papelera: Busca emails enviados que no reconozcas y correos eliminados que puedan contener información importante sobre el ataque.

- Escanea Todos tus Dispositivos con Antivirus: El atacante pudo haber obtenido acceso mediante malware instalado en tu computadora o móvil. Usa un antivirus actualizado para detectar y eliminar amenazas.

- Cambia Contraseñas de Cuentas Vinculadas: Actualiza las credenciales de todas las cuentas importantes conectadas a ese email: redes sociales, banca online, servicios de trabajo, tiendas online.

- Notifica a Tus Contactos: Informa a amigos, familiares y colegas que tu cuenta fue comprometida y que no abran emails sospechosos que puedan haber recibido desde tu dirección.

- Verifica Si Hay Filtraciones: Usa servicios como 'Have I Been Pwned' para comprobar si tu email aparece en bases de datos filtradas y toma medidas adicionales si es necesario.

- Monitorea tu Cuenta Regularmente: Durante las próximas semanas, revisa frecuentemente la actividad de tu cuenta, inicios de sesión y configuración para detectar cualquier actividad sospechosa.

- Contacta al Soporte Si No Puedes Recuperar Acceso: Si el atacante cambió toda la información de recuperación, contacta urgentemente con el soporte del proveedor de email con pruebas de identidad.

Consejos de Prevención

- Usa Contraseñas Únicas y Fuertes: Nunca reutilices la misma contraseña en múltiples servicios. Usa un gestor de contraseñas para generar y almacenar credenciales seguras.

- Habilita Siempre la Autenticación en Dos Pasos: Esta es la defensa más efectiva contra hackeos. Incluso si roban tu contraseña, no podrán acceder sin el segundo factor.

- Mantén Actualizada Tu Información de Recuperación: Asegúrate de que los emails alternativos y números de teléfono sean actuales y estén bajo tu control.

- Desconfía de Emails de Phishing: No hagas clic en enlaces sospechosos ni proporciones credenciales en sitios a los que llegaste desde emails. Siempre verifica la URL.

- Revisa Periódicamente la Actividad de Tu Cuenta: La mayoría de proveedores de email muestran un historial de inicios de sesión recientes. Revísalo regularmente para detectar accesos sospechosos.

- No Uses WiFi Público Sin VPN: Las redes WiFi públicas pueden ser interceptadas por atacantes. Si necesitas acceder a tu email desde una red pública, usa una VPN confiable.

- Mantén Tus Dispositivos Protegidos: Usa antivirus actualizado, mantén tu sistema operativo al día y evita descargar software de fuentes no confiables.

- Configura Alertas de Seguridad: Habilita notificaciones para recibir avisos sobre inicios de sesión desde nuevos dispositivos o ubicaciones.

- Educa a Tu Entorno: Comparte información sobre seguridad de emails con familiares y amigos para que también protejan sus cuentas.

- Considera Usar un Email Separado para Cuentas Críticas: Usa una dirección de correo diferente para cuentas bancarias y servicios financieros, separada de tu email principal de uso diario.

- Revisa Permisos de Apps Regularmente: Elimina acceso a aplicaciones de terceros que ya no uses o que no reconozcas.

- No Compartas Tu Contraseña con Nadie: Nunca reveles tu contraseña de email a otras personas, incluso si dicen ser de soporte técnico. Los proveedores legítimos nunca te pedirán tu contraseña.

Ruta temática

Siguiente paso recomendado

¿Tu Contraseña Ha Sido Filtrada? Aprende a Verificarlo y Protegerte

Las filtraciones de contraseñas son más comunes de lo que pensamos y pueden poner en riesgo nuestra información personal. Afortunadamente, existen herramientas como 'Have I Been Pwned' que permiten verificar si nuestras credenciales han sido comprometidas. En este artículo, te explicamos cómo detectar si tu contraseña ha sido filtrada y qué pasos tomar para proteger tus cuentas de manera efectiva.

Leer artículo completo →Módulo relacionado

Respuesta a incidentes en el hogar

Aprende cómo reaccionar ante brechas de seguridad personal, proteger tus datos y reportar incidentes de manera adecuada.

Entradas Relacionadas

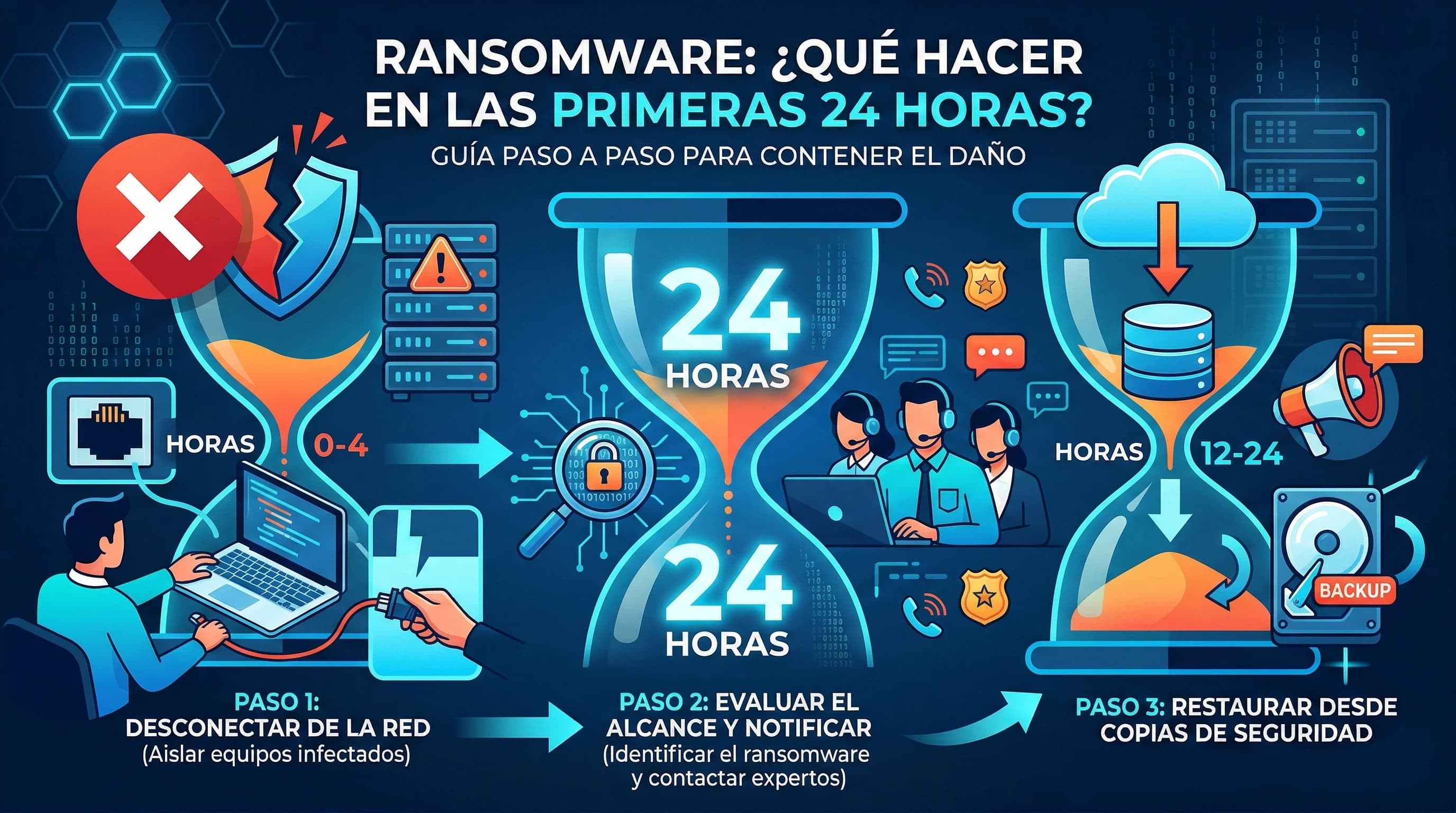

Ransomware: Qué Hacer en las Primeras 24 Horas para Contener el Daño

Un ataque de ransomware puede paralizar tu actividad en minutos: archivos cifrados, sistemas caídos y presión para pagar un rescate. En las primeras 24 horas, cada decisión cuenta. Actuar con un plan claro puede marcar la diferencia entre una recuperación controlada y una crisis mayor. En esta guía aprenderás qué hacer paso a paso para contener el incidente, proteger evidencia, reducir impacto y empezar una recuperación segura sin improvisaciones.

Cómo Crear Preguntas de Seguridad Difíciles de Adivinar y Proteger tus Cuentas

Las preguntas de seguridad son una capa adicional de protección para recuperar el acceso a cuentas en caso de pérdida de contraseña. Sin embargo, muchas personas eligen respuestas predecibles o información real que puede ser fácilmente descubierta por atacantes. En este artículo, exploraremos cómo crear preguntas de seguridad seguras, evitar respuestas obvias y utilizar información estratégica para fortalecer la protección de tus cuentas en línea.

¿Tu Contraseña Ha Sido Filtrada? Aprende a Verificarlo y Protegerte

Las filtraciones de contraseñas son más comunes de lo que pensamos y pueden poner en riesgo nuestra información personal. Afortunadamente, existen herramientas como 'Have I Been Pwned' que permiten verificar si nuestras credenciales han sido comprometidas. En este artículo, te explicamos cómo detectar si tu contraseña ha sido filtrada y qué pasos tomar para proteger tus cuentas de manera efectiva.