Tema de aprendizaje

Cuentas y Credenciales

Tus credenciales son la llave de tu identidad digital. Esta sección aborda desde contraseñas filtradas hasta passkeys modernas, la verificación en dos pasos y cómo recuperar cuentas hackeadas.

Artículos sobre Cuentas y Credenciales

Ataques de SIM Swapping: Cómo Proteger tu Número de Teléfono del Robo de Identidad

El SIM swapping (intercambio de tarjeta SIM) es un tipo de ataque cibernético cada vez más frecuente en el que los delincuentes transfieren tu número de teléfono a una tarjeta SIM bajo su control, obteniendo acceso a tus cuentas bancarias, correos electrónicos y redes sociales. A diferencia del hacking tradicional, este ataque explota vulnerabilidades en el sistema de autenticación telefónica y el proceso de servicio al cliente de los operadores móviles. En este artículo, aprenderás cómo funciona el SIM swapping, cómo detectarlo y qué medidas preventivas tomar para proteger tu identidad digital.

8 de Diciembre, 2025

Cómo Crear Contraseñas Seguras y Memorables: Guía Completa para Proteger tus Cuentas

Las contraseñas son la primera línea de defensa en la seguridad digital. Sin embargo, muchas personas siguen usando combinaciones débiles o difíciles de recordar. En este artículo, aprenderás a crear contraseñas seguras, fáciles de recordar y prácticas para el día a día.

29 de Enero, 2025

Gestores de Contraseñas: ¿Son Realmente Seguros? Pros, Contras y Recomendaciones

En un mundo digital donde gestionamos decenas de cuentas, recordar contraseñas únicas y seguras es un reto. Los gestores de contraseñas ofrecen una solución eficiente al almacenar y generar credenciales protegidas, pero ¿qué tan seguros son realmente? En este artículo, exploramos su funcionamiento, ventajas, riesgos y las mejores opciones disponibles en 2025.

29 de Enero, 2025

Cómo Proteger tu Cuenta de Netflix, Spotify y Otros Servicios de Streaming de Hackeos

Los servicios de streaming como Netflix, Spotify, Disney+ y Amazon Prime Video son parte esencial del entretenimiento digital. Sin embargo, estas cuentas pueden ser vulnerables a hackeos y accesos no autorizados si no se toman medidas de seguridad adecuadas. En este artículo, aprenderás cómo proteger tus cuentas de streaming y evitar que sean comprometidas por ciberdelincuentes.

29 de Enero, 2025

Qué Hacer Si Recibes un Código de Verificación No Solicitado y Cómo Proteger tu Cuenta

Recibir un código de verificación no solicitado en tu teléfono móvil puede ser una señal de que alguien intenta acceder a una de tus cuentas sin permiso. Estos códigos, enviados por servicios como WhatsApp, Gmail, Facebook o bancos, se utilizan para confirmar la identidad del usuario. En este artículo, te explicamos qué hacer si recibes un código inesperado y cómo protegerte de posibles ataques de suplantación de identidad y fraude digital.

12 de Febrero, 2025

Cómo Evitar el Autocompletado de Contraseñas en Dispositivos Públicos o Prestados de Forma Segura

El autocompletado de contraseñas es una función útil que mejora la comodidad al iniciar sesión en diferentes servicios. Sin embargo, en dispositivos públicos o prestados, puede convertirse en un riesgo grave para la seguridad de tus credenciales. En este artículo, exploramos los peligros del autocompletado en entornos no seguros y cómo configurar correctamente tus dispositivos para evitar filtraciones de información personal.

12 de Febrero, 2025

Cómo Crear Preguntas de Seguridad Difíciles de Adivinar y Proteger tus Cuentas

Las preguntas de seguridad son una capa adicional de protección para recuperar el acceso a cuentas en caso de pérdida de contraseña. Sin embargo, muchas personas eligen respuestas predecibles o información real que puede ser fácilmente descubierta por atacantes. En este artículo, exploraremos cómo crear preguntas de seguridad seguras, evitar respuestas obvias y utilizar información estratégica para fortalecer la protección de tus cuentas en línea.

12 de Febrero, 2025

¿Tu Contraseña Ha Sido Filtrada? Aprende a Verificarlo y Protegerte

Las filtraciones de contraseñas son más comunes de lo que pensamos y pueden poner en riesgo nuestra información personal. Afortunadamente, existen herramientas como 'Have I Been Pwned' que permiten verificar si nuestras credenciales han sido comprometidas. En este artículo, te explicamos cómo detectar si tu contraseña ha sido filtrada y qué pasos tomar para proteger tus cuentas de manera efectiva.

17 de Febrero, 2025

¿Por Qué No Deberías Guardar tus Credenciales en el Navegador? Riesgos y Alternativas Seguras

Los navegadores modernos ofrecen la opción de guardar contraseñas para facilitar el acceso a sitios web sin tener que recordarlas. Sin embargo, esta práctica puede comprometer tu seguridad digital. En este artículo, te explicamos por qué no es recomendable almacenar credenciales en el navegador, los riesgos asociados y las mejores alternativas para gestionar contraseñas de manera segura.

18 de Febrero, 2025

Cómo Detectar Correos de Phishing que Imitan Empresas Conocidas

El phishing es una de las técnicas más utilizadas por ciberdelincuentes para robar información personal y credenciales de acceso. A menudo, estos ataques se disfrazan de correos electrónicos que imitan a empresas legítimas, engañando a los usuarios para que hagan clic en enlaces fraudulentos. En este artículo, aprenderás a identificar correos de phishing y evitar caer en estas trampas digitales.

2 de Marzo, 2025

Qué Hacer Si Tu Cuenta de Email Ha Sido Hackeada: Guía Completa de Recuperación

Descubrir que tu cuenta de correo electrónico ha sido hackeada puede ser una experiencia aterradora. Tu email es la llave maestra de tu vida digital: desde redes sociales hasta cuentas bancarias, todo está conectado a él. Si un atacante obtiene acceso, puede cambiar contraseñas, robar información sensible, suplantar tu identidad y acceder a tus cuentas más importantes. En este artículo, te explicamos paso a paso qué hacer si sospechas que tu email ha sido comprometido, cómo recuperar el control y cómo protegerte para evitar futuros ataques.

1 de Febrero, 2026

Passkeys: Qué Son, Cómo Funcionan y Cómo Activarlas para Dejar Atrás las Contraseñas

Las passkeys se están convirtiendo en el nuevo estándar de acceso seguro a cuentas, reemplazando gradualmente las contraseñas tradicionales. Grandes plataformas como Google, Apple, Microsoft, Amazon y servicios bancarios ya las están adoptando porque reducen drásticamente el riesgo de phishing, robo de credenciales y reutilización de contraseñas. En esta guía entenderás qué son, por qué son más seguras y cómo activarlas paso a paso en tus cuentas más importantes.

20 de Febrero, 2026

Smishing Bancario: Cómo Detectar SMS Falsos y Evitar que Vacíen tu Cuenta

El smishing es una estafa por SMS en la que los ciberdelincuentes se hacen pasar por tu banco, empresa de paquetería o servicio conocido para robar credenciales, datos de tarjeta y códigos de verificación. Suelen usar mensajes urgentes como 'cuenta bloqueada', 'movimiento sospechoso' o 'confirma este pago ahora'. En esta guía aprenderás a reconocer señales reales de fraude y qué hacer inmediatamente si hiciste clic o compartiste información.

20 de Febrero, 2026

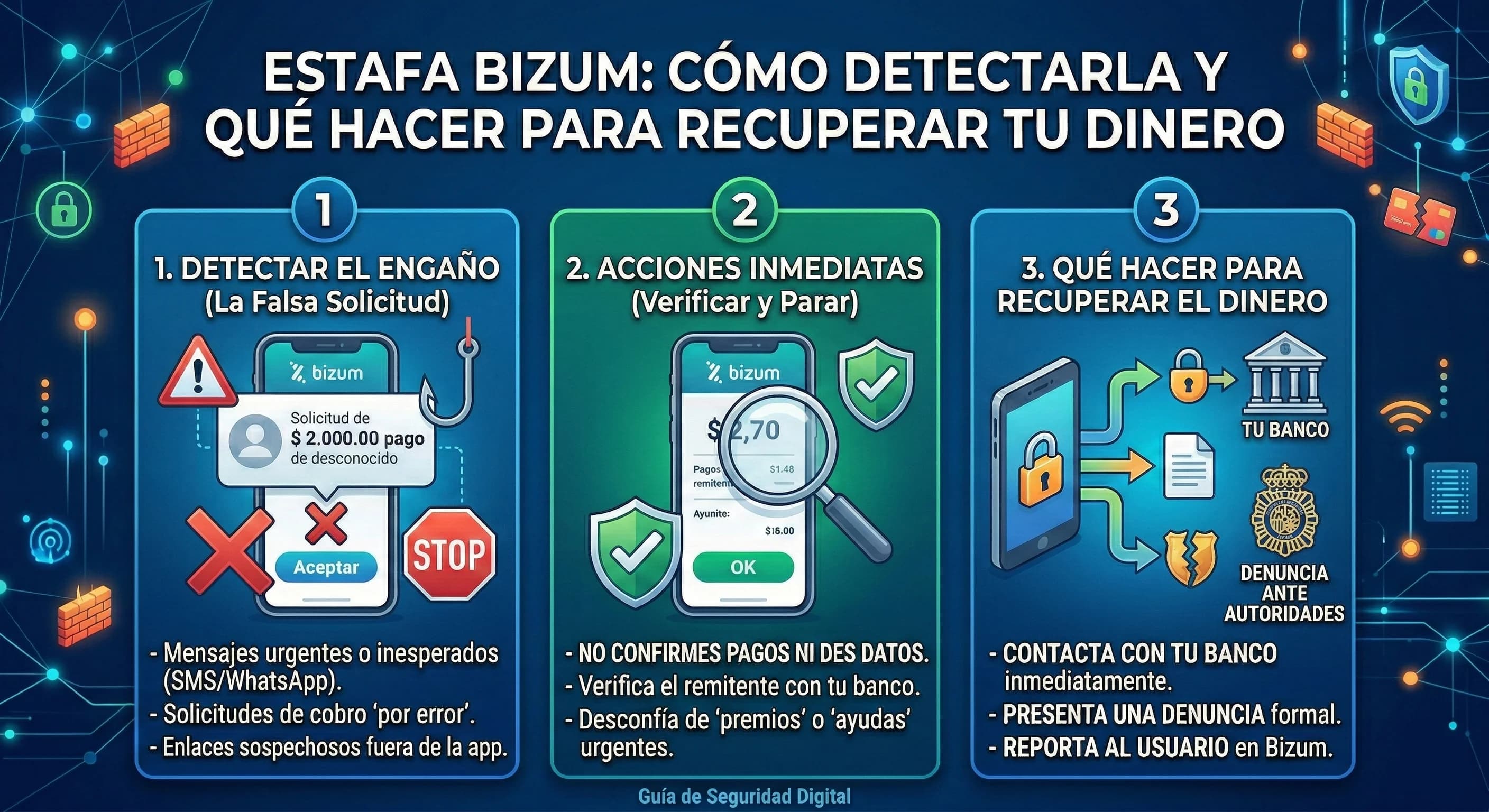

Estafa Bizum: Cómo Detectarla y Qué Hacer para Recuperar tu Dinero

Las estafas por Bizum se han disparado en los últimos años por su rapidez y facilidad de uso. Los atacantes se aprovechan de la urgencia, de falsas compras/ventas y de mensajes que parecen legítimos para que autorices pagos sin darte cuenta. En esta guía aprenderás a identificar los fraudes más comunes, qué hacer en los primeros minutos si ya caíste y cómo reducir al máximo el riesgo de perder dinero.

3 de Marzo, 2026

Instagram Hackeado: Cómo Recuperar tu Cuenta Paso a Paso y Evitar que Vuelva a Pasar

Perder el acceso a tu cuenta de Instagram puede convertirse en un problema serio: suplantación de identidad, mensajes a tus contactos, cambios de correo y riesgo para otras cuentas vinculadas. En esta guía práctica aprenderás cómo recuperar una cuenta hackeada, qué hacer en los primeros minutos para limitar daños y cómo reforzar tu seguridad para que no vuelva a ocurrir.

3 de Marzo, 2026

TikTok Hackeado: Guía para Recuperar tu Cuenta y Proteger tu Perfil

Si tu cuenta de TikTok fue comprometida, actuar rápido es clave para frenar el daño. Un atacante puede cambiar credenciales, publicar contenido fraudulento, enviar mensajes a tus seguidores y usar tu perfil para estafas. Esta guía te explica cómo recuperar tu cuenta paso a paso y qué configuraciones aplicar para blindarla después.

3 de Marzo, 2026

Facebook Hackeado: Cómo Recuperar tu Cuenta y Evitar que Vuelva a Pasar

Que te roben la cuenta de Facebook puede ser devastador: pérdida de contactos, suplantación de identidad, fraudes a tus amigos y familia, o incluso el acceso a otras cuentas vinculadas. Es uno de los hackeos más frecuentes y, sin embargo, uno de los más recuperables si actúas rápido. En esta guía paso a paso aprenderás qué hacer en los primeros minutos tras el hackeo, cómo usar los canales oficiales de recuperación de Meta y qué medidas tomar para que no vuelva a ocurrir.

13 de Marzo, 2026

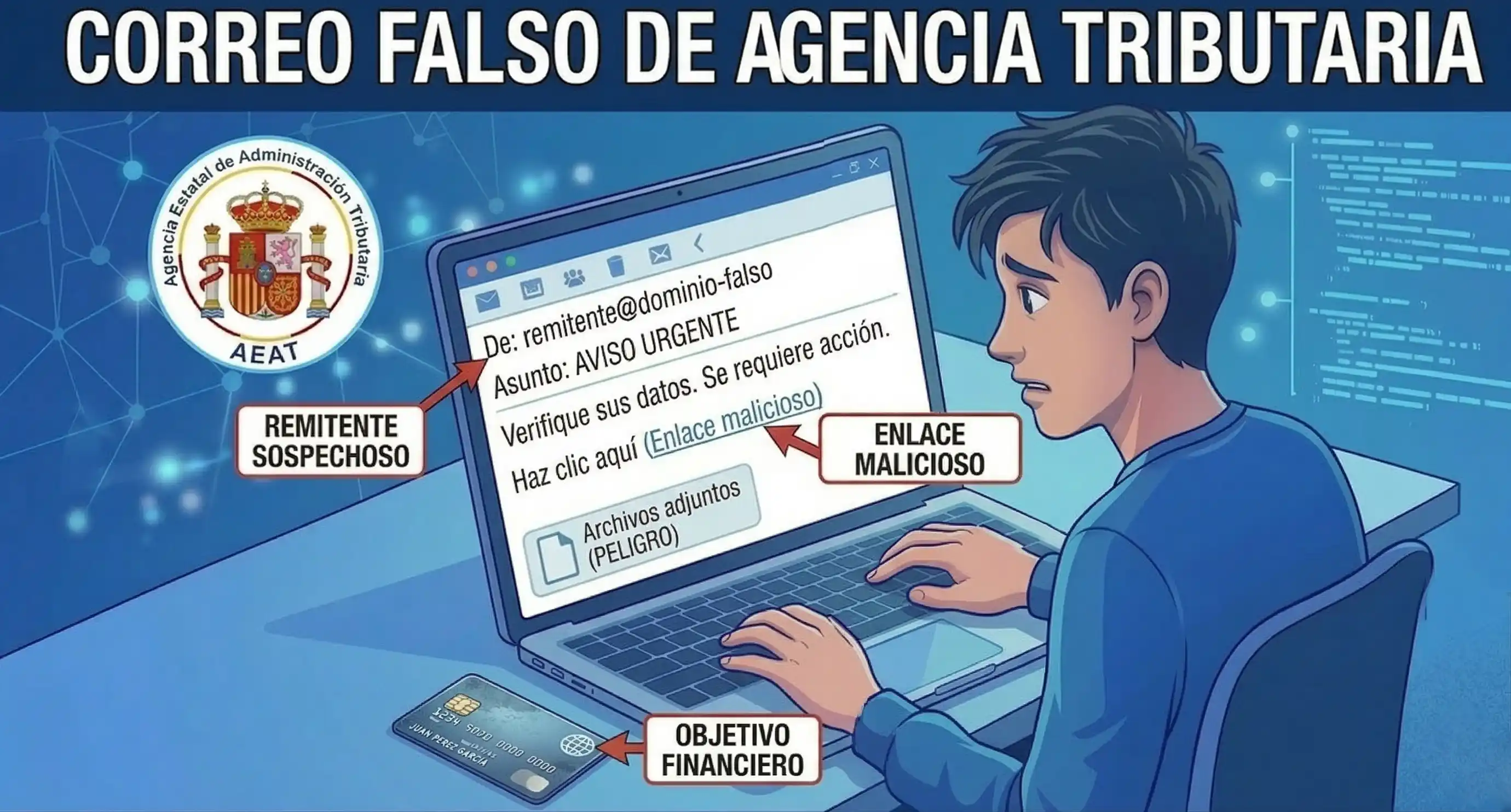

Correo Falso de la Agencia Tributaria (Hacienda): Cómo Detectarlo y Qué Hacer

Los correos que suplantan a la Agencia Tributaria (Hacienda) se disparan cada año, especialmente en campaña de la renta. Suelen prometer devoluciones, avisar de supuestas sanciones o pedir una verificación urgente para robar tus datos bancarios y credenciales. En esta guía verás cómo detectar un correo falso de Hacienda, qué hacer si ya hiciste clic y cómo protegerte para no caer en futuras campañas de phishing.

13 de Marzo, 2026